Ist ZTAA eine sinnvolle Sicherheitsfunktion oder eine Ergänzung zu einer EDR-Lösungen?

Zero Trust Application Access (ZTAA)

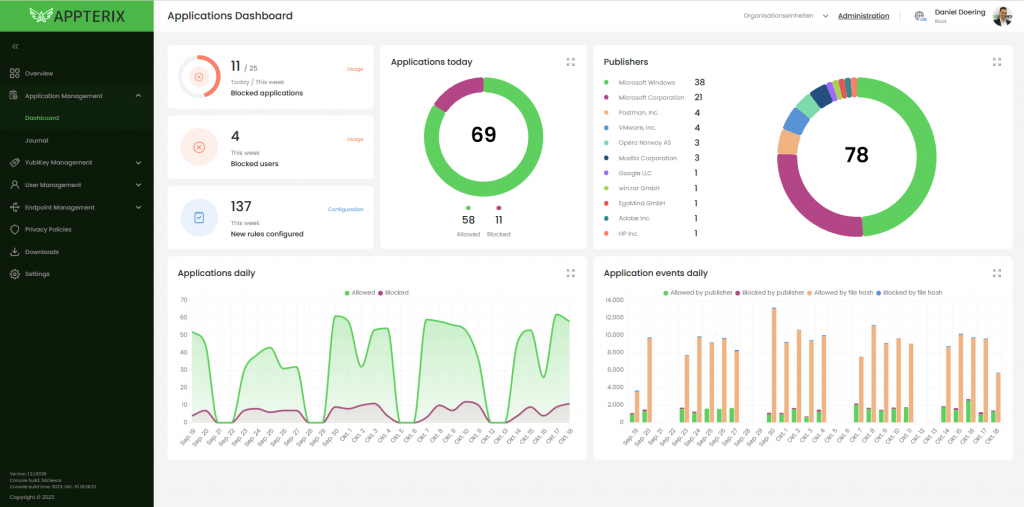

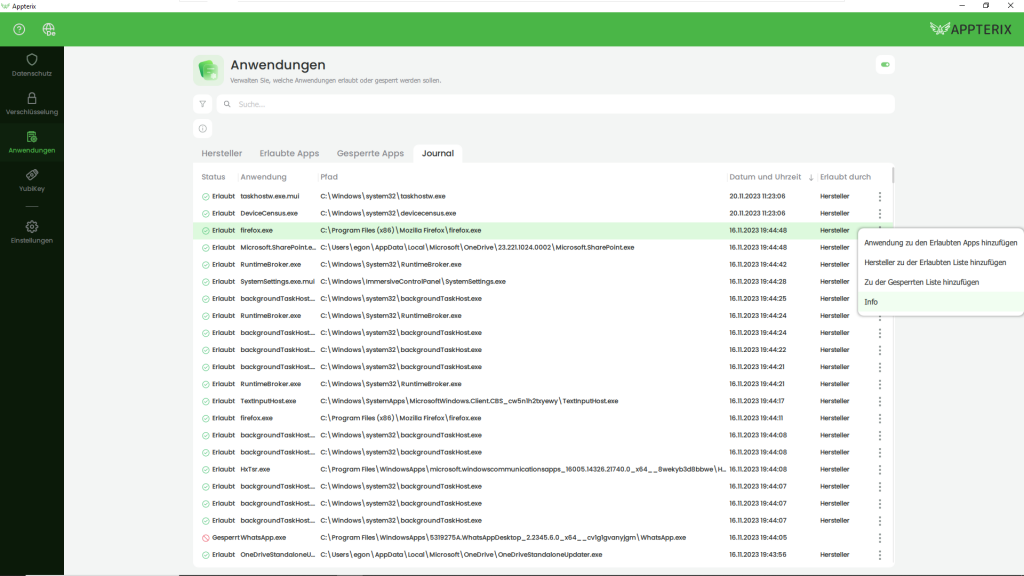

Zero Trust Application Access (ZTAA) zielt darauf ab, die Ausführung unerwünschter Anwendungen zu verhindern. ZTAA kann dazu beitragen, die Verbreitung von Malware und anderen Bedrohungen zu verhindern, indem es den Angreifern den Zugriff auf kritische Systeme und Daten mittels manipulierter oder unsicherer Software verwehrt.

Endpoint Detection & Response (EDR)

Endpoint Detection & Response (EDR) hingegen konzentriert sich auf die Erkennung und Reaktion auf Vorfälle. EDR-Lösungen sammeln Daten von Endpoints, wie z. B. Dateisystemänderungen, Netzwerkaktivitäten und Benutzeraktivitäten. Diese Daten können dann verwendet werden, um Bedrohungen zu erkennen und zu untersuchen. EDR kann dazu beitragen, Bedrohungen zu identifizieren, welche in genehmigten Applikationen unerwartet auftreten.

EDR und ZTAA als Kombination

ZTAA bietet Ihnen einfach ohne großen Aufwand eine Erhöhung Ihres Sicherheitslevels. Soll ein doppelter Schutz zur Vermeidung menschlicher Fehler erreicht werden, so kann bei Bedarf zu der ZTAA eine EDR mit minimalem Aufwand und Kosten eingesetzt werden.

Beide Technologien können sich gegenseitig ergänzen, um ein umfassenderes Sicherheitskonzept zu erhalten!Beispiel, wie ZTAA und EDR zusammenarbeiten kann

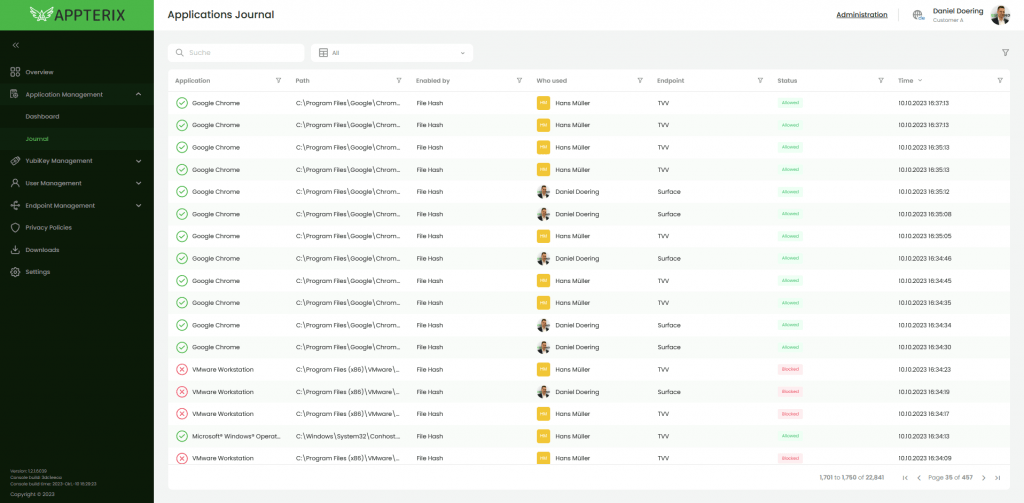

ZTAA kann verwendet werden, um die Ausführung von Malware und Anwendungen mit Sicherheitsrisiken zu verhindern, indem die Ausführung von unsignierten, ungewollten oder unbekannten Anwendungen blockiert wird. EDR kann dann verwendet werden, um bei Bedarf die Vorfälle bzw. Malware weiter zu untersuchen, die ZTAA blockiert hat. Die Analyse ist in der Kombination aus ZTAA und EDR nicht immer zwingend erforderlich, jedoch hilft es größere Angriffe zu erkennen und verstehen, damit weitere gezielte Sicherheitsmaßnahmen und -schulungen eingeleitet werden können.

Vorteile der Kombination aus EDR und ZTAA

Durch die Kombination von ZTAA und EDR können Unternehmen ihre Sicherheit verbessern und die Wahrscheinlichkeit eines erfolgreichen Angriffs verringern. Dies kann durch die Verwendung von ZTAA erreicht werden, das definiert, welche Anwendungen auf einem IT-System ausgeführt werden dürfen.

Eine Studie von Gartner* aus dem Jahr 2022 ergab, dass Unternehmen, die sowohl ZTAA als auch EDR implementieren, eine um 50% geringere Wahrscheinlichkeit haben, Opfer eines Cyberangriffs zu werden.

Fazit

Zusammenfassend lässt sich sagen, dass ZTAA und EDR komplementäre Technologien sind. Appterix ZTAA kann dazu beitragen, unbekannte Bedrohungen zu verhindern, bevor sie auftreten, während EDR-Lösungen dazu beitragen können, bekannte Verhalten von Bedrohungen zu erkennen und zu bekämpfen. Die Kombination aus ZTAA und EDR senkt Personal- und Dienstleistungskosten, da die IT-Abteilungen und SOC-Teams insofern entlastet werden, dass es weniger zu analysierende, bewertende und verwaltende Incidents in der EDR-Lösung gibt. Weiter hilft ZTAA zum Schutz vor der Verwendung unlizenzierter oder unerwünschter Software und härtet Ihre IT-Systeme. Mit vergleichsweise niedrigem Aufwand und Kosten schützt ZTAA Ihr Unternehmen vor IT-Ausfällen (z.B. durch Inkompatibilitäten), Compliance Risiken (wie Unterlizenzierung), Reputationsverlusten und Cyberkriminalität – eine EDR allein kann das nicht!

Weitere Informationen zu Zero Trust Application Access

Möchten Sie erfahren, wie Sie einfach und effizient Ihre IT-Systeme vor ungewollter und bösartiger Software schützen können? Erfahren Sie mehr unter https://appterix.eu/appterix-ztaa/

*Studie von Gartner aus dem Jahr 2022 mit dem Titel "Gartner Market Guide for Application Control"