In einer zunehmend digitalisierten und flexiblen Arbeitswelt ist der Zugriff auf Daten von überall und zu jeder Zeit unerlässlich geworden. Dies gilt insbesondere für Unternehmen mit Remote- und Hybrid-Work-Modellen. Diese Flexibilität bringt jedoch erhebliche Sicherheitsrisiken mit sich:

Erhöhte Angriffsfläche: Mitarbeiter, die von verschiedenen Standorten aus arbeiten, nutzen unterschiedliche Netzwerke und Geräte, was die Angriffsfläche für Cyberkriminelle erheblich vergrößert.

Unberechtigte Datenzugriffe: Sowohl interne (z.B. durch unachtsame Mitarbeiter) als auch externe (z.B. durch Hackerangriffe) Akteure können versuchen, auf sensible Daten zuzugreifen.

Malware-Befall: Phishing-E-Mails, infizierte Webseiten oder unsichere Downloads können zur Verbreitung von Malware führen, die Daten stehlen, verschlüsseln oder beschädigen kann.

Data Exfiltration: Dieser Trend, bei dem Angreifer Daten nicht nur verschlüsseln, sondern auch stehlen, um damit Lösegeld zu erpressen oder die Daten anderweitig zu missbrauchen (z.B. Verkauf im Darknet, Wettbewerbsvorteile), nimmt stark zu. Ein Beispiel hierfür ist der Angriff auf das Unternehmen Acer im Jahr 2021, bei dem die Angreifer nicht nur 50 Millionen US-Dollar Lösegeld forderten, sondern auch sensible Daten veröffentlichten.

Die Frage der Datenzugänglichkeit und des Schutzes:

Die zentrale Frage lautet: Wie können Unternehmen sicherstellen, dass Mitarbeiter jederzeit auf benötigte Daten zugreifen können, ohne die Sicherheit zu gefährden? Hier müssen verschiedene Aspekte berücksichtigt werden:

Datenspeicherung: Die Frage, wo Daten gespeichert werden (Cloud, Netzwerkfreigaben, USB-Datenträger), hat erhebliche Auswirkungen auf die Sicherheit.

Zugriffsrechte: Nur autorisierte Personen sollten Zugriff auf sensible Daten, Anwendungen und Datenträger haben. Ein Zugriffsmanagement (u.a. Zero Trust Application Access und Zero Trust Storage Access) kann sicherstellen, dass Mitarbeiter nur die Berechtigungen erhalten, die sie für ihre Aufgaben benötigen.

Risiken verschiedener Speicherlösungen:

Cloud-Speicher und Netzwerkfreigaben: Obwohl diese Lösungen Flexibilität und Kollaboration ermöglichen, bergen sie auch Risiken. Unbemerkte und unberechtigte Zugriffe von innen und außen sind möglich, insbesondere wenn keine starken Authentifizierungsmechanismen (z.B. Multi-Faktor-Authentifizierung) und Zugriffskontrollen implementiert sind. Beispiele für Sicherheitslücken in Cloud-Diensten sind Datenlecks durch Fehlkonfigurationen oder Schwachstellen in der Software.

USB-Datenträger: Günstige Consumer-USB-Sticks bieten zwar eine gewisse Portabilität, sind aber auch anfällig für Verlust, Diebstahl und Malware-Infektionen. Ohne angemessene Sicherheitsvorkehrungen können sensible Daten leicht in falsche Hände geraten.

Die Bedeutung der Verschlüsselung:

Die Verschlüsselung ist ein absolutes Muss für den Schutz sensibler Daten. Sie stellt sicher, dass Daten auch bei Verlust oder Diebstahl nicht von Unbefugten gelesen werden können.

Hardwarebasierte Verschlüsselung: Diese Methode bietet den Vorteil, dass die Verschlüsselung direkt auf dem Datenträger erfolgt und somit unabhängig vom verwendeten Gerät ist. Die Daten sind somit immer geschützt, ohne dass der Benutzer zusätzliche Maßnahmen ergreifen muss.

Product Review Kingston IronKey:

Die Kingston IronKey Geräte sind ein gutes Beispiel für hardwareverschlüsselte USB-Datenträger. Sie bieten hohe Sicherheitsstandards, wie z.B. FIPS 140-2 Level 3 Zertifizierung, und schützen Daten effektiv vor unbefugtem Zugriff. Diese Geräte verfügen über zusätzliche Sicherheitsfunktionen wie Passwortschutz mit automatischer Löschung nach mehreren Fehlversuchen und manipulationssichere Hardware.

EgoMind hat sich die von Kingston Technology angebotenen hardwareverschlüsselten USB-Datenträger IronKey Keypad 200 (KP200 / KP200C) und IronKey Vault Privacy 80 ES (VP80ES) genauer angeschaut und sieht folgende Vorteile:

IronKey Keypad 200 (KP200 / KP200C)

https://www.kingston.com/de/usb-flash-drives/ironkey-kp200-encrypted-usb-flash-drive

Der Kingston IronKey Keypad 200 ist ein hardwareverschlüsselter USB-Stick mit einer Reihe von Vorteilen gegenüber anderen verschlüsselten USB-Datenträgern. Einer der Hauptvorteile ist die Unabhängigkeit von Betriebssystemen. Der KP200 / KP200C kann mit jedem Gerät (PC, Notebook, Tablet, Smartphone, …) verwendet werden, das über einen USB-Anschluss verfügt. Dies macht ihn sehr flexibel und einfach zu bedienen.

Der Zugriff auf den verschlüsselten Datenträger erfolgt über eine integrierte alphanumerische Tastatur, mit der Benutzer eine sichere PIN zum Entsperren des USB-Datenträgers eingeben können. Dies ist eine bequeme und sichere Möglichkeit, den Zugriff auf die Daten zu schützen. Bei der Einrichtung der PINs ist es empfehlenswert das Handbuch griffbereit zu haben. Danach lässt sich der Zugriff jederzeit sehr einfach durchführen.

Der Keypad 200 verfügt über einen Schutz vor Brute-Force-Angriffen, der den Stick nach einer bestimmten Anzahl von Fehlversuchen automatisch sperrt. Dies verhindert, dass Angreifer durch wiederholtes Ausprobieren von Passwörtern (Brute-Force-Angriffe) auf die Daten zugreifen können. Des Weiteren sind die Geräte ist mit einem Schutz vor BadUSB ausgestattet. BadUSB ist eine Sicherheitslücke, bei der USB-Geräte so manipuliert werden können, dass sie schädlichen Code ausführen. Der KP200 verhindert dies durch die Verwendung digital signierter Firmware. Die Elektronik des KP200 ist mit einer speziellen Epoxidschicht überzogen, die verhindert, dass die Komponenten entfernt oder manipuliert werden können. Darüber hinaus ist die Tastatur mit einer Polymerschicht überzogen, die die Tasten vor Abnutzung schützt und Fingerabdrücke verdeckt.

Neben diesen Vorteilen bietet der Kingston IronKey Keypad 200 auch eine hohe Leistung mit Lesegeschwindigkeiten von bis zu 280 MB/s und Schreibgeschwindigkeiten von bis zu 200 MB/s. Er ist in verschiedenen Kapazitäten von 8 GB bis 512 GB erhältlich.

IronKey Vault Privacy 80 ES (VP80ES)

https://www.kingston.com/de/ssd/ironkey-vp80es-encrypted-external-ssd

Der IronKey Vault Privacy 80 ES bietet die gleichen Vorteile wie der IronKey Keypad 200. Sofort ersichtlich ist, dass es sich bei den VP80ES Datenträgern um eine hardware-verschlüsselte externe SSD handelt, welches im Gegensatz zum KP200 / KP200C per USB-Kabel am System angeschlossen wird. Dies macht den Einsatz noch flexibler, da jederzeit zwischen USB-A und USB-C gewechselt werden kann.

Markant ist das integrierte Touchscreen, das eine intuitive Bedienung und die Eingabe von Passwörtern oder Passphrasen direkt am Gerät ermöglicht. Die physische Sicherheit ist deshalb nicht wie bei dem KP200 / KP200C durch eine Polymerschicht, sondern unter anderem durch den Wechsel der Anordnung von Zahlen und Buchstaben bei der PIN-/ Passphrase-Eingabe.

Nach der Eingabe des PIN bzw. Passphrase kann der Vault Privacy 80 ES mittels Touchscreens jederzeit die Verbindung mit dem Endgerät (PC, Notebook, Tablet, Smartphone, …) getrennt und wiederhergestellt werden. Dies erhöht den Schutz der Daten vor Data Exfiltration bzw. Ransomware Angriffen ebenfalls, da die Daten nur bei Bedarf dem System zugänglich gemacht werden und nicht permanent. Der VP80ES bietet Admin-Funktionen, die es ermöglichen, Benutzerpasswörter zurückzusetzen, Zugriff wiederherzustellen und Richtlinien durchzusetzen. Dies ist besonders für Unternehmen mit mehreren Benutzern von Vorteil.

Die Geschwindigkeiten für Lese- und Schreibzugriffe beim Kingston IronKey Vault Privacy 80ES (VP80ES) variieren leicht je nach Kapazität des Laufwerks. Hier sind die Angaben laut Hersteller Kingston Technology:

960 GB und 1.920 GB: Lesegeschwindigkeit: bis zu 250 MB/s; Schreibgeschwindigkeit: bis zu 250 MB/s

3.840 GB und 7.680 GB: Lesegeschwindigkeit: bis zu 230 MB/s; Schreibgeschwindigkeit: bis zu 250 MB/s

Weitere Vorteile des IronKey Keypad 200 und IronKey Vault Privacy 80ES:

- Robustes Design: Die IronKey-Laufwerke sind robust gebaut und widerstandsfähig gegen physische Beschädigungen.

- Multi-Password-Optionen (VP80ES): Der KP200, KP200C und VP80ES bietet die Möglichkeit, mehrere Passwörter (Admin/Benutzer) mit PIN- oder Passphrase-Modi zu verwenden, was zusätzliche Flexibilität und Sicherheit bietet.

- XTS-AES 256-Bit-Hardwareverschlüsselung: Der KP200, KP200C und VP80ES verwendet eine XTS-AES 256-Bit-Hardwareverschlüsselung, um alle auf dem Stick gespeicherten Daten zu schützen. Diese Verschlüsselung ist sicher und widersteht selbst den fortschrittlichsten Angriffen.

- FIPS 140-3 Level 3 (ausstehend – Stand Januar 2025): Der KP200, KP200C und VP80ES ist nach FIPS 140-3 Level 3 zertifiziert, einem US-amerikanischen Regierungsstandard für Kryptographie Module. Dies bedeutet, dass der Datenträger strenge Sicherheitsanforderungen erfüllt und für den Schutz sensibler Daten geeignet ist.

Fazit:

Die IronKey Vault Privacy-Laufwerke sind einfach zu bedienen und erfordern keine Installation von Software oder Treibern. Sie funktionieren mit verschiedenen Betriebssystemen und Geräten. Hardwareverschlüsselung ist sicherer als zum Beispiel der Einsatz von Bitlocker und Bitlocker To Go, da die Verschlüsselung direkt im Gerät erfolgt und nicht vom Betriebssystem abhängt. Dies macht sie widerstandsfähiger gegen Angriffe und Manipulationen. Insgesamt sind der Kingston IronKey Keypad 200 und der IronKey Vault Privacy 80 ES sehr sichere und benutzerfreundliche Encrypted-Storage Lösungen. Beide bieten erhebliche Vorteile gegenüber Konkurrenzprodukten und sind ideal für den sicheren Transport und die Speicherung sensibler Daten geeignet.

Case Study

EgoMind berichtet in der Case Study zu den Kingston IronKey Geräten, wie Daten bei hybrider Arbeit geschützt werden können.

Die komplette Case Study zu den Kingston IronKey Datenträgern finden Sie hier:

https://www.kingston.com/blog/data-security/egomind-secured-hybrid-work-data-ironkey-case-study

Zusätzliche Empfehlungen:

Schulungen für Mitarbeiter: Mitarbeiter sollten regelmäßig in Bezug auf Datensicherheit geschult werden, um Risiken wie Phishing, Social Engineering und unsichere Passwörter zu minimieren.

Endpoint Security: Der Einsatz von Antivirensoftware, Firewalls und Intrusion Detection/Prevention Systemen auf allen Endgeräten ist unerlässlich.

Sichere Authentifizierungen: Der Einsatz von sicheren Authentifizierungen sollte bei der Anmeldung an Systemen zum Beispiel durch SmartCard Authentifizierungen, sowie Anwendungen, Diensten im Internet und Cloud Apps zum Beispiel durch FIDO2 bzw. OTP realisiert werden. Sollte dies nicht realisierbar sein, ist die Verwendung komplexer Passwörter und Passphrases zu empfehlen. Hierbei helfen Password / Credential Manager Lösungen. Der Schutz vor Phishing-Angriffen gehört zu den wichtigsten Sicherheitsmaßnahmen.

Zero Trust Security: Dieses Sicherheitsmodell geht davon aus, dass keinem Benutzer oder Gerät standardmäßig vertraut wird. Jeder Zugriffsversuch wird überprüft, unabhängig davon, ob er von innerhalb oder außerhalb des Netzwerks erfolgt. An den Endgeräten sollten Zero Trust Maßnahmen im Zuge der Zugriffe auf Daten und Anwendungen erfolgen. Gerade Anwendungen mit sensiblen Informationen, jedoch nicht ausreichender Authentifizierungsmaßnahmen (u.a. Microsoft Outlook oder KIS-Systeme) sollten nur zu starten sein, wenn sichergestellt ist, dass der autorisierte Benutzer anwesend ist – zum Beispiel durch Abfrage eines MFA-Tokens.

Durch die Umsetzung dieser Maßnahmen können Unternehmen das Risiko von Datenverlusten und Sicherheitsvorfällen in hybriden Arbeitsumgebungen deutlich reduzieren und gleichzeitig den Mitarbeitern einen sicheren und flexiblen Zugriff auf benötigte Daten ermöglichen.

EgoMind empfiehlt für die Verwendung von USB-Datenträger die Kingston IronKey Produktreihe:

https://www.kingston.com/de/solutions/data-security/ironkey

Sichere Authentifizierungen bieten YubiKey Produkte:

https://yubico.com

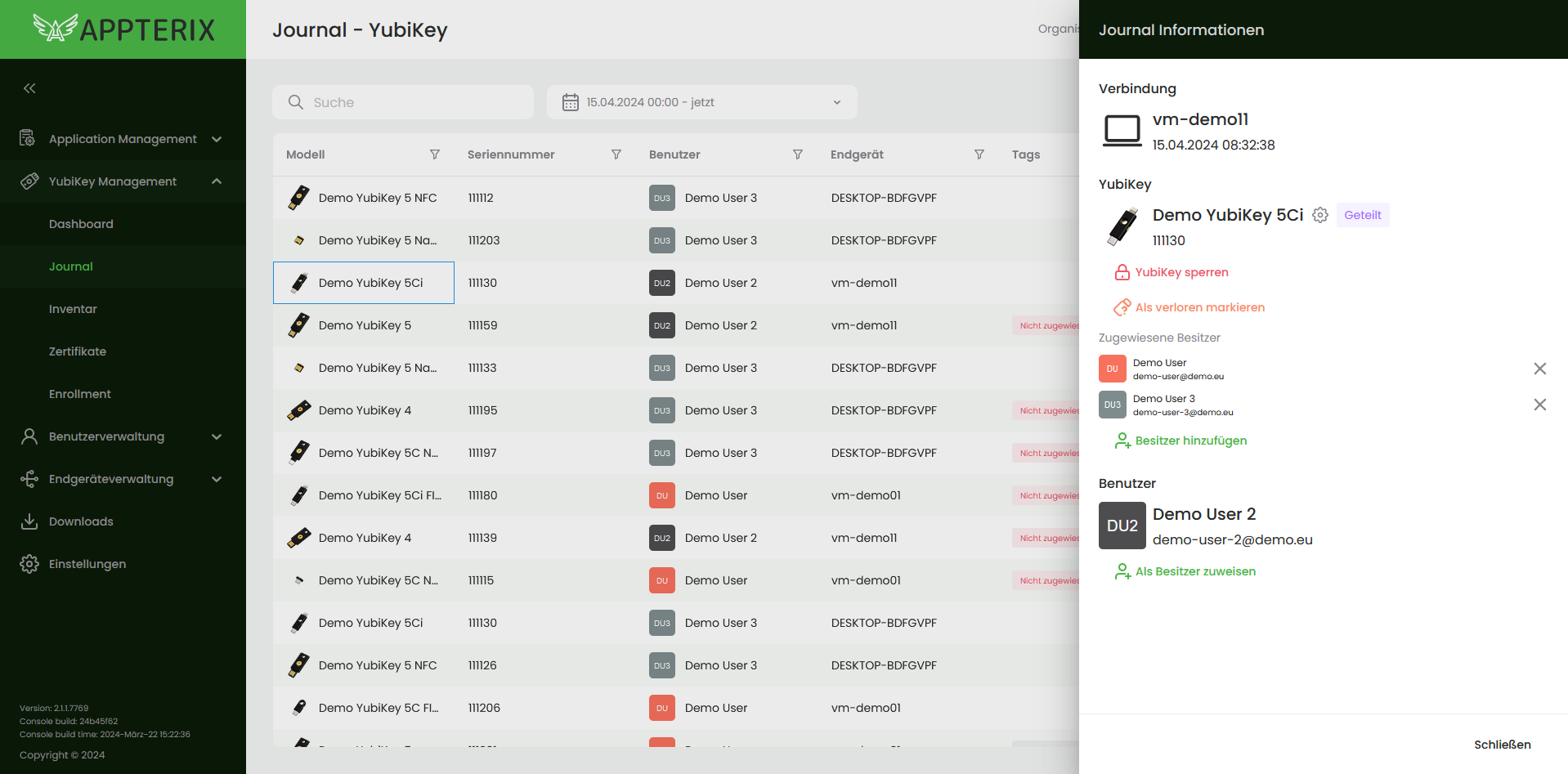

Die Inbetriebnahmen und Verwaltungen von sicheren Authentifizierungen, sowie Zero Trust Maßnahmen an Endgeräten lassen sich durch Appterix realisieren.

Erfahren Sie mehr über Appterix YubiKey Management, Zero Trust Application Access, Privacy Policies, Encryption und mehr:

https://appterix.eu